Региональная конференция и друзья-сыщики Пентагона помогают укрепить безопасность

Материал редакции per Concordiam

Фотографии полковника Лирнеста Руффина/ВВС США

Для обороны любого государства чрезвычайна важна защита от кибернападений. По мере того, как тактика противника развивается, и новые технологические усовершенствования противника открывают новые уязвимые места в вашей системе защиты, основным требованием является внедрение новых технологий. Вот почему Министерство обороны (МО) США начало программу «Взломай Пентагон», смелую инициативу, направленную на совершенствование киберзащиты.

Эта программа, начатая в 2016 г., была первой инициативой такого рода в федеральном правительстве США. Она дает возможность частным лицам участвовать в поиске программных ошибок и уязвимых мест в вебсайтах МО, которые доступны широкой публике.

«Мы знаем, что поддерживаемые государством специалисты и «хакеры — чёрные шляпы» хотят добраться до наших сетей, — сказал бывший министр обороны Эш Картер во время открытия программы. — Но чего мы полностью не понимали до того, как запустили эту пилотную программу, так это то, как много есть «хакеров — белые шляпы», которые хотели бы улучшить ситуацию, помочь сделать так, чтобы наш народ и наша страна были в большей безопасности».

Примерно 14 тыс. т.н. «хакеров» зарегистрировались для участия в этой программе, которая координируется группой киберобслуживания МО. Они согласились следовать установленным правилам, а взамен им выплачивали определенную сумму, если они действительно находили уязвимое место в компьютерных платформах МО. В качестве объектов для «взлома» были выбраны следующие вебсайты: Defense.gov, DoDlive.mil, DVIDSHUB.net и MyAFN.net.

«Когда мы говорим об информации и технологиях, оборонный истэблишмент, как правило, делает ставку на закрытые системы, — пояснил Картер. — Но чем больше дружелюбно настроенных глаз смотрят на наши системы и вебсайты, чем больше недостатков мы сможем найти и чем больше уязвимых мест мы сможем исправить, тем более высокий уровень безопасности мы сможем предоставить нашим военным на поле боя».

Первое уязвимое место было обнаружено уже через 13 минут после того, как была запущена эта пилотная программа, а всего в течение первых шести часов было подано 200 сообщений об обнаруженных недостатках. За месяц за найденные недостатки было выплачено в общей сложности 75 тыс. долл США.

Один из хакеров — школьник-старшеклассник — сказал, что он благодарен за такую предоставленную уникальную возможность. «Это была отличная практика — считает Дэвид Дворкен. — Я начал все чаще участвовать в этих программах «Нашел баг — получи деньги», и считаю их полезными — как в плане денег, так и потому, что ты делаешь что-то нужное, чтобы защитить информацию в режиме онлайн».

Считается, что программа прошла с большим успехом. Были обнаружены сотни уязвимых мест, пропущенных программистами МО, включая больше десятка таких, которые относились к группе высокой степени риска. Об этом сообщила Кейт Шарлот, ведущий директор по вопросам киберполитики в канцелярии министра обороны США. Она рассказала об этой программе специалистам — компьютерщикам из стран Ближнего Востока во время конференции по вопросам коммуникаций в странах Центрального региона (CRCC), организованной Центральным командованием США (CENTCOM) в апреле 2017 г. в г. Александрия, штат Вирджиния, США. Сухопутные силы США также планируют провести аналогичную программу.

Кроме этого, МО разработало процедуру оповещения о замеченных слабых местах на любом из сайтов МО, открытых для публичного пользования. Так же, как и программа «Нашел баг — получи деньги», эта процедура первая в федеральном правительстве США. По сути, она напоминает более широкую программу борьбы с преступностью и терроризмом под названием «Увидел что-то подозрительное — сообщи», но с особым упором на кибербезопасность.

Количество уязвимых мест растет

Необходимость в таких программах растет в геометрической прогрессии. Детские игрушки, холодильники, домашние системы безопасности и светофоры — вот только несколько предметов из огромного списка устройств из нашей повседневной жизни, которые включаются от интернет-сигнала. Каждый новый предмет представляет своего рода компромисс — в то время как он приносит людям по всему миру удобство и новшество, этот, основанный на интернет-технологиях предмет, может стать объектом хакерской атаки. Система кондиционирования воздуха в комнатах, где хранятся правительственные компьютерные серверы, может подвергнуться атаке и остановить работу, что приведет к сбоям в работе компьютерных сетей. Кукла, которая записывает голоса, чтобы развлекать и успокаивать детей, может также записывать и приватные разговоры, которые ведутся в доме. По мере развития технологий растет также и число потенциальных слабых мест, что делает готовность противостоять взлому компьютерной сети как никогда важной.

Для решения этих проблем представляется совершенно необходимым создание возможностей для военных, академических кругов и экспертов из государственного и промышленного секторов наладить сотрудничество и пересмотреть роль каждого в обеспечении национальной безопасности. CRCC была одной из таких возможностей; ее основное внимание было сосредоточено на ответных мерах в случае инцидента с компьютерными сетями. Установленные в ходе конференции отношения между специалистами помогают организациям восстановиться после нападения быстрее и с меньшими потерями.

«Я считаю, что самая лучшая оборона — это проявление инициативы первым», — делится своим мнением во время конференции заместитель командующего CENTCOM генерал-полковник Чарльз Браун-младший. Он пояснил, что любая страна становится сильнее в результате сотрудничества различных организаций внутри страны и с киберэкспертами в других странах мира.

Для достижения такого сотрудничества необходимо отказаться от культуры «информационных башен», которая существует во многих организациях. Это поможет руководителям принимать решения на основе всей имеющейся информации, объясняет директор Департамента систем командования, управления, коммуникаций и компьютерных сетей генерал-лейтенант Сухопутных войск США Митчел Килго. «Вы должны хорошо знать свою критически важную инфраструктуру и ее слабые места, — подчеркивает Килго. — Вы должны представлять, с какими рисками может столкнуться задание и с какими рисками может столкнуться критически важная инфраструктура. Командирам это необходимо знать».

На конференции с докладами выступили представители частных компаний и академических кругов. Иностранные высокопоставленные госчиновники давали примеры наиболее эффективных решений применительно к своим странам, высказывая свое мнение по тематикам, заслуживающим дальнейшего обсуждения.

«В Ираке рост популярности интернета — для использования в целях безопасности, для профессиональной деятельности и в личных целях — совпал с отсутствием безопасной киберинфраструктуры, — пояснил ситуацию директор Управления военных коммуникаций Министерства обороны Ирака генерал-лейтенант Махди Ясир Зубаиди. — Это повышает необходимость понимания опасности киберпреступлений, сопровождающих почти каждую технологическую разработку, особенно в контексте превращения общества в своего рода киберсообщество».

По мнению экспертов, для того, чтобы создать надежную киберзащиту, одного программного обеспечения мало. Для того, чтобы лучше защитить компьютерные сети и обнаружить уязвимые места, системные администраторы должны пройти специальную подготовку и уметь представить себе образ мышления противника и знать способы «охоты» на него в сетях.

Отдельные страны, такие как Кувейт, смогли успешно внедрить всеправительственный подход к вопросам кибербезопасности. Член Совета директоров Администрации регулирования коммуникационных и информационных технологий Кувейта Мухаммад Алтура представил детальный доклад о процессе развития стратегии в своей стране. Кувейт определил цели, на которых необходимо сосредоточить внимание в следующие три года. Были приняты три основные стратегические инициативы: развивать в Кувейте культуру кибербезопасности; защищать и постоянно поддерживать безопасность национальных активов, включая критически важную инфраструктуру, информационные и коммуникационные технологии, а также интернет; и развивать сотрудничество, координацию и обмен информацией с партнерами по вопросам кибербезопасности как внутри страны, так и за рубежом.

«На сегодняшний день отсутствует международное законодательство в сфере кибербезопасности, — указал Алтура. — Что касается военных, то законодательство в отношении защиты суверенитета страны очень четкое. А в области киберзащиты такого законодательства нет».

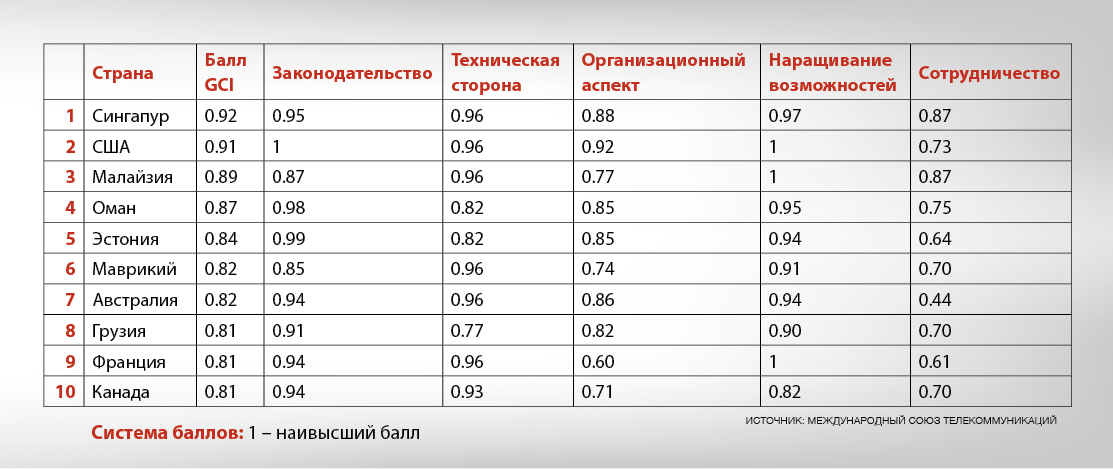

10 ВЕДУЩИХ СТРАН В ОБЛАСТИ КИБЕРБЕЗОПАСНОСТИ

Мировой индекс кибербезопасности (GCI) за 2017 г. показывает, что приверженность идее кибербезопасности не зависит от географического региона. Три из десяти стран, входящих в десятку стран с самым высоким уровнем кибербезопасности, находятся в азиатско-тихоокеанском регионе, две находятся в Европе, а две в Северной Америке. Оставшиеся три страны находятся в Африке, на Аравийском полуострове и на Кавказе.

СТРАНЫ РАСПОЛОЖЕНЫ В СПИСКЕ В ЗАВИСИМОСТИ ОТ ИХ ПРОГРЕССА В ПЯТИ КЛЮЧЕВЫХ ОБЛАСТЯХ.

- Законодательство: наличие правовых учреждений и законодательной базы в сфере кибербезопасности.

- Техническая сторона: наличие технических организаций и структур, занимающихся кибербезопасностью.

- Организационный аспект: наличие институтов, координирующих политику и вырабатывающих стратегию на национальном уровне.

- Наращивание возможностей: наличие исследовательских, образовательных и обучающих программ; сертифицированных профессионалов и государственных учреждений, стимулирующих наращивание возможностей.

- Сотрудничество: наличие партнерских отношений, договоренностей о сотрудничестве и обмен информацией с коллегами.

Комментарии закрыты.