Новая директива информационной безопасности ЕС ставит целью улучшить обмен информацией об угрозах между странами

Бенедикт Хопфнер

Данная статья основана на работе, написанной мной в попытке идентифицировать последствия внедрения законодательного проекта ЕС. По профессии я инженер, а не юрист, и никак не связан с законодательством ЕС. Поэтому мой проект может показаться дерзким. Однако немного дерзости иногда необходимо для плодотворной дискуссии.

B декабре 2015 г. Европарламент и Европейский совет внесли первый проект соглашения о первом общеевропейском законодательстве по кибербезопасности. Проект был окончательно выпущен в июле 2016 г. Директива о сетевой и информационной безопасности (Директива NIS) может заложить основы будущей системы сотрудничества и многостороннего регулирования информационно-коммуникационных технологий (ИКТ) на европейском континенте. Новый законодательный акт обязывает каждую страну выработать национальную стратегию сетевой и информационной безопасности. Он также объявляет о формировании «группы по сотрудничеству», задачи которой — укрепление доверия и обмена информацией между странами, обмен передовыми методами и создание сети национальных групп компьютерной безопасности и реагирования на инциденты (группы CSIRT) с целью улучшения координированного реагирования на инциденты.

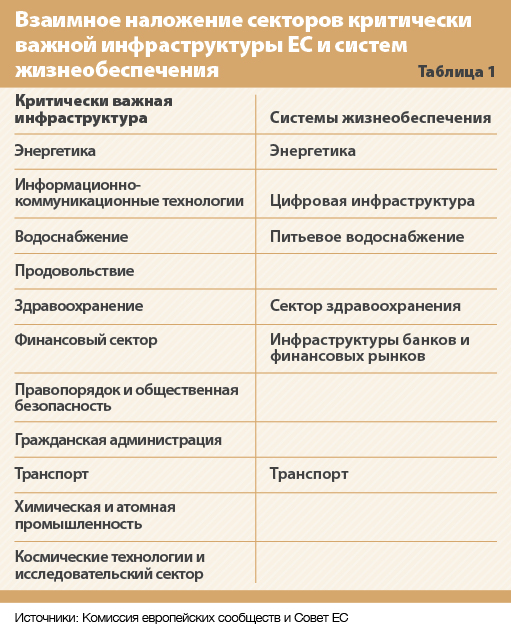

Кроме того, Директива NIS устанавливает обязательное информирование о существенных нарушениях в работе «систем жизнеобеспечения». Рассмотрение этих систем жизнеобеспечения показывает существенную область совпадения с секторами, относящимися к критически важной инфраструктуре, как видно из Таблицы 1. Внедрение новой директивы повлияет на действующее законодательство, регулирующее деятельность критически важных объектов инфраструктуры.

Для защиты потенциально критически важных объектов инфраструктуры Евросоюз создал систему директив и нормативно-правовых актов. Однако, согласно статье Кшиштофа Сливински «Contemporary Security Policy» («Современная политика безопасности», 2014 г.), конфиденциальный характер вопросов национальной безопасности и принципы суверенитета всегда влекли за собой осторожное отношение к любым законодательным инициативам ЕС в этой области, даже к самым сдержанным. Тем не менее общепризнанным является тот факт, что более тесные европейские экономические связи делают необходимой защиту критически важной инфраструктуры на уровне ЕС. Следовательно, Евросоюз нуждается в адекватной общей системе национальной защиты критически важной инфраструктуры (CIP), о чем можно сделать вывод на основании работы Хавьера Аргоманиза, опубликованной в 2015 г. в журнале «Intelligence and National Security» («Разведки и национальной безопасности»).

Изменив принципы распространения информации, ИКТ стали частью буквально всех аспектов современной жизни. Эта новая парадигма также привела к растущей взаимозависимости между странами, и критически важная инфраструктура не является здесь исключением. Напротив, имеет место очевидное «оцифровывание» критически важной инфраструктуры. Оно происходит в результате внедрения современных систем управления информацией и контроля, а также благодаря усиливающимся взаимосвязям между различными организациями. Результатом становится растущая сложность и риск каскадных сбоев. Без общих принципов, способствующих объединению различных аспектов ИКТ и критически важной инфраструктуры, будет трудно создать устойчивость по отношению к будущим угрозам в киберфизической сфере. До сих пор управление критически важной инфраструктурой, кибербезопасностью и связанной с ней критически важной информационной инфраструктурой осуществлялось раздельно.

Изменив принципы распространения информации, ИКТ стали частью буквально всех аспектов современной жизни. Эта новая парадигма также привела к растущей взаимозависимости между странами, и критически важная инфраструктура не является здесь исключением. Напротив, имеет место очевидное «оцифровывание» критически важной инфраструктуры. Оно происходит в результате внедрения современных систем управления информацией и контроля, а также благодаря усиливающимся взаимосвязям между различными организациями. Результатом становится растущая сложность и риск каскадных сбоев. Без общих принципов, способствующих объединению различных аспектов ИКТ и критически важной инфраструктуры, будет трудно создать устойчивость по отношению к будущим угрозам в киберфизической сфере. До сих пор управление критически важной инфраструктурой, кибербезопасностью и связанной с ней критически важной информационной инфраструктурой осуществлялось раздельно.

Рост взаимосвязанности критически важной инфраструктуры в цифровой среде и взаимозависимости инфраструктур европейских стран породил потребность в согласовании этих двух секторов с целью укрепления безопасности Европы и обеспечения ее конкурентоспособности. Новая Директива NIS может послужить важной отправной точкой для развития гармонизированной программы защиты критически важной инфраструктуры, а также содействовать управлению критически важной инфраструктурой в контексте ЕС.

Инициативы, заявленные в новой директиве, отчасти полезны, но их недостаточно для создания эффективных организационных основ, обеспечивающих устойчивость критически важной инфраструктуры. Директива NIS содержит недостаточно комплексное видение, в том числе в отношении частного сектора. В контексте этих проблем необходимо рассмотреть потенциальные преимущества и слабые стороны данной директивы.

Определение «критически важной инфраструктуры» и основы ее организации

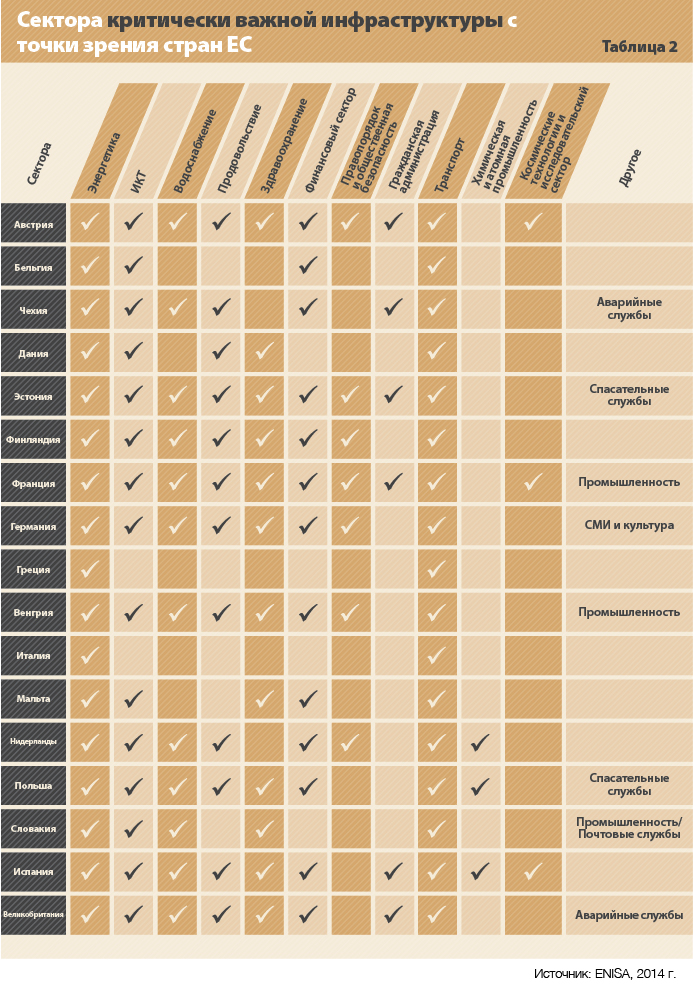

Общая идея и представление о том, что такое критически важная инфраструктура и как она определяется, в большинстве стран очень похожи и сводятся к следующему: это инфраструктура, которая обеспечивает бесперебойное существование общества. Однако точки зрения разных стран расходятся в определении того, какие именно элементы инфраструктуры критически важны. В 2005 г. ЕС опубликовал перечень 11 основных критически важных инфраструктурных секторов. Как видно из Таблицы 2, страны ЕС лишь частично согласны в том, что относится к критически важной инфраструктуре. Список включает в себя лишь 17 членов ЕС и Швейцарию, поскольку соответствующая информация на английском языке была доступна Европейскому агентству по сетевой и информационной безопасности (ENISA) только в отношении этих стран.

Из всех 11 секторов Директива Совета ЕС 2008/114/EC однозначно относит лишь энергетику и транспорт к «критически важной общеевропейской инфраструктуре». Эта Директива определяет Европейскую программу защиты критически важной инфраструктуры (EUCIP). Считается, что это единственные транснациональные инфраструктурные сектора, соответствующие критериям «критически важной инфраструктуры, находящейся в стране ЕС, нарушение работы которой или разрушение которой окажет существенное воздействие, по крайней мере, на две страны ЕС», согласно определению Совета Евросоюза. Более того, Люксембург и Италия вообще не считают ИКТ критически важной инфраструктурой, хотя ИКТ явным образом определены в директиве как потенциально критически важный общеевропейский инфраструктурный сектор.

Это означает, что только энергетический и транспортный сектор регулируются на уровне ЕС. Для содействия дальнейшему обсуждению потенциальных угроз и для создания сети координации и добровольного обмена информацией между различными секторами была создана сеть оповещения о проблемах критически важной инфраструктуры. Однако, согласно мнению, высказанному Рафаэлем Боссонгом в статье, опубликованной в журнале «European Security» («Европейская безопасность») в 2014 г., отсутствие обязательного информирования привело к тому, что данная сеть не оправдывает ожиданий в области обеспечения ситуационной осведомленности. В своей статье в «European Journal of Risk Regulation» («Европейский журнал по вопросам управления рисками») за 2015 г. Марджолейн ван Асселт, Эллен Фос и Изабель Вильдхабер указывают, что потенциальных участников беспокоит вопрос конфиденциальности предоставляемой информации, что является серьезной проблемой для данной сети.

Европейская справочная сеть по защите критически важной инфраструктуры была создана для оказания научной поддержки в рамках программы EUCIP, а также для повышения стандартизации и гармонизации технологий. Однако этой сети недостает авторитетности и контактов с частным бизнесом — факторы, которые, по мнению Боссонга, жизненно важны для создания эффективной системы управления операционной безопасностью. ИКТ не являются частью современных организационных основ критически важной инфраструктуры, поэтому в рамках ЕС были созданы параллельные структуры содействия развитию критически важной информационной инфраструктуры.

Агентство ENISA, которое, как заявлено на его официальном сайте, «было создано с целью повышения способности Европейского союза, стран-членов ЕС и делового сообщества предотвращать проблемы сетевой и информационной безопасности, устранять их и реагировать на них», является независимой организацией в рамках Европейского Сообщества. В своей книге «Cybersecurity: Public Sector Threats and Responses» («Кибербезопасность: угрозы частному сектору и их преодоление») Нил Робинсон утверждает, что ENISA предоставляет Еврокомиссии и странам ЕС экспертные знания и рекомендации по вопросам информационных технологий (ИТ) и управления рисками, а также поддерживает частно-государственные партнерства. По словам Сливински, ENISA фактически рассматривается как «узел обмена информацией, передовыми методами и знаниями в области информационной безопасности» и не имеет реальной руководящей власти, за исключением консультирования Совета ЕС. Боссонг утверждает, что по-прежнему не существует центрального ведомства, имеющего возможность координировать политику и влиять на нее с целью защиты критически важной инфраструктуры. Тем не менее в качестве независимого агентства ENISA признает проблему растущей конвергенции между системами промышленного контроля, ИТ и их функциональными элементами. В связи с этим агентство выработало ряд рекомендаций и принципов для смягчения этой проблемы на техническом и практическом уровнях. Однако следование этим рекомендациям не является обязательным для стран ЕС.

Сектором телекоммуникаций занималось Европейское государственно-частное партнерство для повышения устойчивости, но оно было закрыто в апреле 2014 г. Робинсон объясняет, что целью этого государственно-частного партнерства было создание платформы для обмена информацией и передовыми методами между государственными должностными лицами и отраслью, а также выработка общего представления о приоритетах и целях. Его эффективность считалась лишь отчасти удовлетворительной, поэтому на смену ему должно прийти новое государственно-частное партнерство по кибербезопасности. Компьютерная группа реагирования на чрезвычайные ситуации ЕС (CERT-EU) была создана в 2012 г. CERT-EU утверждает, что она «тесно сотрудничает с другими группами CERT в странах Евросоюза и за его пределами, а также с профессиональными компаниями по обеспечению информационной безопасности». (Термины «CERT» и «группа компьютерной безопасности и реагирования на инциденты» (CSIRT) используются в литературе как синонимы; в Директиве NIS применяется последний термин).

До сих пор выработка координированного подхода к защите критически важной инфраструктуры от новых угроз имело ограниченный успех.

Директива NIS — изменения в защите критически важной инфраструктуры

Поскольку Еврокомиссия определяет критически важную инфраструктуру очень узко, относя к ней лишь энергетический и транспортный сектор, а «системы жизнеобеспечения» определяет широко, Директива NIS может повлиять на защиту критически важной инфраструктуры на уровне ЕС сильнее, чем программа EUCIP — по крайней мере, в аспекте кибербезопасности.

Каждая страна ЕС самостоятельно определяет понятие «оператора систем жизнеобеспечения»; несмотря на это, Совет ЕС рекомендует «всем странами ЕС согласованно применять определение понятия оператора систем жизнеобеспечения». Можно ожидать, что такое определение вызовет разногласия, как и в рассмотренной нами ситуации с определением общеевропейской критически важной инфраструктуры. Однако, поскольку все операторы систем жизнеобеспечения обязаны информировать свои национальные группы CSIRT об инцидентах, связанных с нарушением безопасности, отдельные страны и компании в этих странах будут достаточно заинтересованы в создании общих принципов определения систем жизнеобеспечения и соответствующих инцидентов. Обязательное для всех операторов систем жизнеобеспечения информирование об инцидентах побудит частные компании повысить свой уровень кибербезопасности и соблюдать базовые технические стандарты безопасности. Однако нужно обеспечить условия, в которых информирование необязательно сопровождается раскрытием идентичности информирующей стороны. Правовая обязанность открытого сообщения о проблемах безопасности — даже в анонимной форме — повысит осведомленность о рисках.

Требование создания национальной стратегии сетевой и информационной безопасности для каждой страны — это фундаментальное условие будущего сотрудничества между государствами, поскольку оно обязывает страны применять «меры, относящиеся к готовности, реагированию и восстановлению». «Организационные основы улучшения кибербезопасности критически важной инфраструктуры», выпущенные в 2014 г. Национальным институтом стандартов и технологий США, содержат сходный, но более подробный подход к защите критически важной инфраструктуры: «Ядро организационных основ составляют пять функций, применяемых комплексно и постоянно: идентификация, защита, обнаружение, реагирование, восстановление». Эти функции соответствуют жизненному циклу защиты критически важной инфраструктуры, описанному Бернардом Хэммерли и Андреа Ренда в отчете, подготовленном ими в 2010 г. для Центра европейских политических исследований. Эффективное и согласованное создание таких организационных основ по всей Европе будет способствовать повышению осведомленности и общему улучшению действий по противодействию киберугрозам, направленным против критически важной инфраструктуры.

Однако в отсутствие формальной коррективной поддержки со стороны ЕС эффективность внедрения стратегии NIS может отличаться для разных стран. Слишком статичная формальная стратегия будет неэффективна по отношению к крайне динамичной цифровой сфере. Несмотря на наличие требования идентифицировать системы жизнеобеспечения и передать эту информацию в установленный срок, отсутствуют явным образом определенные сроки для внедрения стратегии NIS. Эти факторы могут помешать эффективному внедрению стратегии, поскольку отсутствие взаимовыгодного обмена практиками и информацией между всеми сторонами приведет к отсутствию стимулов для участия сверх минимально необходимого уровня. Это особенно важно, если учесть, что исходные возможности и значимость данной проблемы отличаются для разных стран. Межгосударственное сотрудничество, а также сотрудничество с частным сектором является жизненно важным. Однако оно может быть эффективным только в том случае, если выгоду получают все участники.

Однако в отсутствие формальной коррективной поддержки со стороны ЕС эффективность внедрения стратегии NIS может отличаться для разных стран. Слишком статичная формальная стратегия будет неэффективна по отношению к крайне динамичной цифровой сфере. Несмотря на наличие требования идентифицировать системы жизнеобеспечения и передать эту информацию в установленный срок, отсутствуют явным образом определенные сроки для внедрения стратегии NIS. Эти факторы могут помешать эффективному внедрению стратегии, поскольку отсутствие взаимовыгодного обмена практиками и информацией между всеми сторонами приведет к отсутствию стимулов для участия сверх минимально необходимого уровня. Это особенно важно, если учесть, что исходные возможности и значимость данной проблемы отличаются для разных стран. Межгосударственное сотрудничество, а также сотрудничество с частным сектором является жизненно важным. Однако оно может быть эффективным только в том случае, если выгоду получают все участники.

Хотя важность сотрудничества с частным сектором явным образом прописана в Директиве NIS, в ней не рассматривается вопрос о том, каким образом должно происходить такое сотрудничество и какие организации несут за него ответственность на уровне ЕС. Это может оказаться упущенной возможностью — ведь в своем итоговом отчете о Европейском государственно-частном партнерстве для повышения устойчивости ENISA рекомендует при создании будущих государственно-частных партнерств определять простые, но формальные принципы управления на самых ранних стадиях. Представляется, что, помимо отчетов, подаваемых национальным группам CSIRT, отсутствует платформа по обмену информацией как между странами, так и с частным сектором. С учетом того, какая значительная доля критически важной инфраструктуры принадлежит частному сектору, опасность представляет отсутствие активного продвижения формального координационного органа или площадки по обмену информацией для частных организаций на общеевропейском уровне, подобного центрам обмена и анализа информации (ISACS), созданным в США.

Директива NIS утверждает, что организационная структура, содействующая управлению рисками, может быть инициирована путем предоставления группам CSIRT явного мандата на работу с системами жизнеобеспечения, а также путем создания сети групп CSIRT с целью «построения уверенности и доверия между странами ЕС и развития быстрого и эффективного операционного сотрудничества». Хэммерли и Ренда высказывают предположение о том, что сотрудничество в рамках таких организационных структур также может способствовать движению к взаимопониманию и общим стандартам, необходимым для эффективного оперативного взаимодействия. Обмен информацией об инцидентах, безусловно, может способствовать общему повышению ситуационной осведомленности о сложных угрозах в рамках ЕС — хотя здесь есть и потенциальная проблема, ведь такой обмен может происходить только добровольно. Если между обменивающимися информацией группами CSIRT не будет подлинного, основанного на доверии сотрудничества, общая картина угроз не будет представлять ценности. Однако неясно, насколько велика будет эта группа: ведь каждое государство само определяет, какие национальные группы CSIRT станут участниками этой сети и, следовательно, насколько доверительной окажется рабочая обстановка. Остается также открытым вопрос о том, как интегрировать в этот процесс частный сектор. Отсутствует упоминание процесса, посредством которого операторы систем жизнеобеспечения смогут извлекать выгоду из такого обмена информацией — и, следовательно, повышать устойчивость своих систем.

Директиве также недостает дифференцированной координации между различными секторами критически важной инфраструктуры. Задачи, установленные для группы по сотрудничеству, предполагают единую шаблонную стратегию, подразумевая, что такая группа станет центром информации и передовых методов. Такая структура не сможет справиться с нагрузкой в силу огромного разнообразия систем жизнеобеспечения. Цели и потребности банковских и финансовых структур отличаются от целей и потребностей сетей водоснабжения; не существует единого подхода к эффективному управлению рисками. Результатом нехватки средств обмена информацией на более горизонтальном уровне (между секторами) может стать перегрузка информацией о рисках.

Наличие организации высокого уровня является полезным для достижения единой, всеобъемлющей картины потенциальных рисков. Однако в директиве отсутствуют формальные положения, которые могли бы обеспечить требуемую эффективность выработки такой картины; нет также и приоритизации рисков. Вызывает сомнения, что в рамках такой группы по сотрудничеству можно будет в полной мере удовлетворить потребности различных заинтересованных лиц в обмене информацией, опытом и методами управления рисками. Кроме того, без прямого вклада операторов систем жизнеобеспечения, большая часть которых принадлежит к частному сектору, ситуационная картина лишится важных элементов. Конечно, будет непродуктивным включать в такую группу индивидуальные компании — подобное несоразмерно широкое членство подорвет к ней доверие. Однако имеется явная потребность в прямом участии органа, представляющего различные сектора критически важной инфраструктуры, принадлежащие к частному сектору.

Заключение

Очевидно, что Евросоюз нуждается в консолидации своего подхода к защите различных секторов критически важной инфраструктуры; до сих пор такая консолидация отсутствовала. Развитие технологий и быстрая передача информации поверх государственных границ стали причиной слияния критически важной инфраструктуры и ИКТ — несмотря на то, что изначально потребности этих двух секторов были различны.

Подход Директивы NIS, заключающийся в слиянии основных аспектов критически важной инфраструктуры и обеспечении прозрачности путем создания национальных законодательств во всех странах ЕС, несомненно, поможет повысить осведомленность о данной проблеме. Это важная веха на пути к консолидации. Выработка национальных стратегий сетевой и информационной безопасности, а также обязательное информирование об инцидентах, связанных с нарушением безопасности, может помочь странам сконцентрироваться на улучшении ситуации. Но этого недостаточно для достижения эффективной долгосрочной защиты.

Чтобы адекватно решить проблему управления растущей сложностью процессов, ЕС необходима культура осведомленности об угрозах и гибкой адаптации. В силу транснациональной взаимосвязанности критически важной инфраструктуры для эффективного управления рисками необходим обмен информацией между странами. Сеть сотрудничества групп CSIRT будет способствовать обмену информацией, но она не создаст полную информационную картину и не сможет оказать эффективную поддержку общей стратегии управления рисками в секторах критически важной инфраструктуры на уровне ЕС. Сходные проблемы присутствуют и для группы по сотрудничеству. Для обеспечения успешного обмена информацией и управления рисками необходимо участие в этом процессе частного сектора.

В этом отношении в Директиве NIS имеются недочеты. Она не устанавливает официальных контактов с группой по сотрудничеству и с группами CSIRT. Создание репрезентативной концепции для отдельных секторов критически важной инфраструктуры и ее интеграция в Директиву NIS будут способствовать тому, чтобы информация о потенциальных рисках и отраслевой вклад в выработку будущих регламентов официально транслировались в систему сотрудничества. Этот вопрос может быть решен в рамках пока еще не созданного государственно-частного партнерства по кибербезопасности, но, кроме важности и необходимости этой инициативы, в Директиве NIS нет ничего, что касалось бы сотрудничества между государственным и частным секторами на уровне ЕС.

Инновации новой Директивы NIS являются позитивным шагом на пути к выработке общих принципов и закладке основ для дальнейшего сотрудничества, но они недостаточны для решения грядущих проблем. Отсутствие тесного интегрированного сотрудничества между отдельными странами ЕС, а также сотрудничества с частным сектором снижает способность заинтересованных участников к объединению усилий для защиты общеевропейской критически важной инфраструктуры.

Комментарии закрыты.